(openPR) In den USA hat es Tradition, von allem und jedem ein Jahrbuch herauszugeben. Die Panda Software Virenlabore haben nun ein Jahrbuch der anderen Art veröffentlicht, das Jahrbuch der Viren. In diesem findet man viele kuriose und ungewöhnliche Versionen von Malware aus dem Internet. Zwar wirken diese auf den ersten Blick lustig und originell, doch in fast allen Fällen stecken auch hinter diesen Schädlingen finanzielle Interessen, Passwortdiebstahl, Spionage und Erpressung.

In den letzten sechs Monate sind wahrlich merkwürdige Schädlinge im Web aufgetaucht. So berichtet Panda Software von einem “frommen” Wurm, der ein Bibelzitat anzeigt, einem Trojaner, der auf dem infizierten PC anhand von Google Maps immer den aktuellen Standort des Rechners anzeigen soll, einer Spyware, die absolut jeden Tastaturanschlag mitschreibt, einer Adware, die Anti-Viren-Software verkaufen will, einem Trojaner, der einen Witz auf indonesisch anzeigt, einem Wurm, der über den Media Player Musik abspielen lässt sowie einem Trojaner, der sprechen kann und die Infektion mitteilt, um sich dann höflich zu verabschieden, nicht aber von der Festplatte.

Die originellen Ideen der Hacker zeigen, welche Möglichkeiten Cyber-Kriminelle haben und welche Energie in ihnen steckt. So darf man sich fragen, ob nicht mehr Schadprogramme eingesetzt werden, um zum Beispiel den Computer zu orten. Über Hintergründe zum Thema und viele andere Sicherheitsfragen informiert das auf das Thema spezialisierte Online-Magazin Sicherheit-Heute.de. Herausgeber Jochen Denso ist überzeugt, dass ein aktuelles und umfassendes Wissen über Sicherheit immer wichtiger wird: „Nur, wer sich auskennt, kann Gefahren erkennen und vermeiden und bei der politischen Diskussion mitreden.“

Interessierten Journalisten stellen wir gerne Hintergrundinformationen, Bildmaterial und Kontakte zu Interviewpartnern bereit. Nehmen Sie Kontakt auf!

Ihr Ansprechpartner:

Jochen Denso

Waldstraße 35, 53177 Bonn

www.sicherheit-heute.de

Presseinformation

Malware: Die Kreativität der Cyber-Kriminellen

Diese Pressemeldung wurde auf openPR veröffentlicht.

Verantwortlich für diese Pressemeldung:Über das Unternehmen

Drei Dinge finden Sie bei uns: Tatsachen, Tatsachen, Tatsachen – alles zum Thema Sicherheit: Über deutsche Netzwerke organisierter Kriminalität, über die islamische und islamistische Szene in Deutschland, von Deutschen, die zu Minderheiten in der Multi-Minoritäten-Gesellschaft werden und über „Un- Sicherheiten“ bei der Informationstechnik. Sicherheit-heute enthält Beiträge namhafter, unabhängiger Experten zu den Bereichen Terrorismus, Islamismus und Organisierte Kriminalität. Das Onlinemagazin will Hintergründe und Motivationen aufzeigen sowie Maßstäbe für die Beurteilung aktueller Entwicklungen vermitteln, für Interessierte eine unentbehrliche Quelle zeitnaher und zuverlässiger Informationen Sicherheit-heute ist weder politisch noch wirtschaftlich gebunden. Als Herausgeber zeichnet Jochen Denso, der mit einem Kreis namhafter Autoren zusammenarbeitet.

Pressebericht „Malware: Die Kreativität der Cyber-Kriminellen“ bearbeiten oder mit dem "Super-PR-Sparpaket" stark hervorheben, zielgerichtet an Journalisten & Top50 Online-Portale verbreiten:

Disclaimer: Für den obigen Pressetext inkl. etwaiger Bilder/ Videos ist ausschließlich der im Text angegebene Kontakt verantwortlich. Der Webseitenanbieter distanziert sich ausdrücklich von den Inhalten Dritter und macht sich diese nicht zu eigen. Wenn Sie die obigen Informationen redaktionell nutzen möchten, so wenden Sie sich bitte an den obigen Pressekontakt. Bei einer Veröffentlichung bitten wir um ein Belegexemplar oder Quellenennung der URL.

Weitere Mitteilungen von Sicherheit-Heute.de

Der Djihad-Terror in China wird bisher nicht wahrgenommen

In seinem neuen Buch „Der Dschihad in Asien“ berichtet Islam-Kenner Berndt Georg Thamm über das militant-islamistische Kraftfeld in Zentralasien und seinen bedrohlicher Griff nach der chinesischen Unruheprovinz Xinjiang. Der Autor schildert zum ersten Mal detailliert die Gefahr, die von dem islamistischen Djihad für die Sicherheit in den östlichen Riesenreichen Russland und China ausgeht und die im Westen bis heute kaum wahrgenommen wird.

Im Interview mit „Sicherheit-heute“ erinnert der Autor daran, dass der Djihad-Terrorismus kein rein arab…

Private Sicherheitsdienste: Eine unverzichtbare Größe im Gebäude der inneren Sicherheit?

Fast 200.000 Mitarbeiter sind bundesweit bei privaten Anbietern im Wach- und Sicherheitsgewerbe beschäftigt und übernehmen in zahlreichen Städten und Gemeinden Sicherheitsaufgaben. Nach Aussage des Hauptverbandes des deutschen Einzelhandels (HDE) sind allein in rund 80 Städten so genannte „City-Streifen“ unterwegs, um für eine bessere Sicherheitslage in den Innenstädten zu sorgen. Erfolgreiche Einsätze privater Unternehmen bei der Euro-Bargeldeinführung und der Fußball-Weltmeisterschaft 2006 haben bewiesen, dass die Sicherheitsdienste auch an…

Das könnte Sie auch interessieren:

Rückblick und Analyse von Bedrohungen im Oktober 2015

… unter chinesischen Benutzern verbreitet. Die Besucher von Erotik-Webseiten wurden aufgefordert, einen neuen Player herunterzuladen, hinter dem sich ein weiterer Trojaner versteckte. Damit steht Cyber-Kriminellen ein weiterer Kanal offen, um Malware zu verbreiten und gleichzeitig den App-Store zu umgehen. Stimmte der Nutzer der Installation zu, so wurde …

Vorsicht beim Download der App „Music for VK” auf Google Play

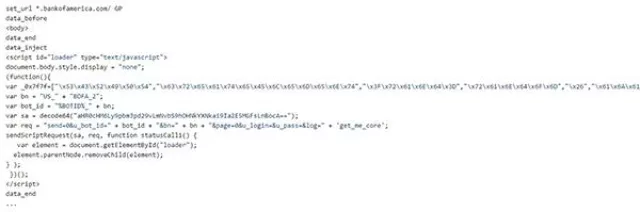

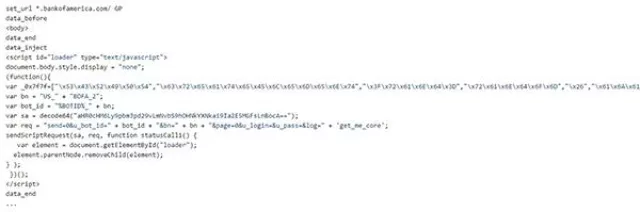

… eine Weiterentwicklung der Player „Music for VK“ und „Musik VK“ des Entwicklers Dobrandrav. Sobald der Trojaner von einem Nutzer installiert wurde, können die Cyber-Kriminellen die Log-in-Daten der Nutzer von VKontakte (VK.com) auslesen und für ihre Zwecke missbrauchen. Der Suchmaschinenanbieter Google wurde bereits von Doctor Web informiert.

Der Trojaner …

G DATA Malware-Report 2006: Täglich mehr als 100 neue Schadprogramme

… Botnetze. Die Verbreitung von Spam- & Phishing-Mails und Malware wäre ohne Botnetze als leistungsfähige CyberCrime-Infrastruktur nur schwer möglich. Die Angriffstaktik der Cyber-Kriminellen hat sich 2006 jedoch verändert. Statt weltweiter Massenmails kommen zielgruppenspezifische Angriffe zum Einsatz. Ralf Benzmüller, Leiter G DATA Security Labs: …

Gefährliche Weihnachtszeit

…

Das alles wäre nur halb so schlimm, wenn sie ihre IT adäquat absichern würden. Tatsächlich aber können sie mit dem Tempo und der Kreativität der Cyber-Kriminellen kaum Schritt halten, die immer effizientere Angriffe entwickeln. Hacker geben den Takt vor, und bis Unternehmen Abwehrmaßnahmen eingeleitet und neue Lösungen implementiert haben, ist es meist …

Doctor Web entdeckt neuen Linux-Trojaner

… startet den Proxyserver SOCKS5 auf dem infizierten Gerät. SOCKS5 basiert dabei auf einem offenen Quellcode des Satanic Socks Servers und gewährleistet so die Anonymität der Cyber-Kriminellen. Via Secure Shell verbreiten diese Linux.Proxy.10 und speichern dabei die Liste von Geräten sowie Benutzername und Passwort auf ihrem Server ab.

Mithilfe der Liste …

Sicherheitstrends 2014: Bedrohungen für Android werden Rekordzahlen erreichen

… Cyber-Kriminelle. Derzeit gibt es kein Exploit-Kit auf dem Schwarzmarkt, das nicht eine Reihe von Javas Schwachstellen ausnutzt.

• Social Engineering: Social Engineering gibt Cyber-Kriminellen Raum, um ihre Kreativität zu demonstrieren. Nach den Schwachstellen ist die zweit-häufigste Ursache für Computerinfektionen der Anwender selbst, wenn er unwissentlich …

Doctor Web präsentiert die Malware-Highlights des Monats Januar 2016

… Analysten Linux.Ekoms.1. Dieser erzeugt alle 30 Minuten einen Screenshot vom Bildschirm, speichert diesen im temporären Verzeichnis und sendet es auf den Server des Cyber-Kriminellen.

Malware mit cleverer Tarnung:

Darüber hinaus wurde im Januar auch eine Windows-kompatible Applikation mit dem Namen Trojan.Ekoms.1 entdeckt. Beim Start sucht der Trojaner nach …

Der Doctor Web Virenrückblick für Februar 2017

… dann zusätzliche Plug-ins und eine Reihe von Tools zur Installation eines digitalen Zertifikats herunter und speichert diese auf dem infizierten PC. Letzteres wird von Cyber-Kriminellen für Angriffe nach der MITM-Methode (Man in the middle) verwendet.

Neue Malware für Linux und Android:

Im Februar entdeckten die Sicherheitsexperten von Doctor Web auch …

Der Doctor Web Virenreport des Monats Dezember 2015

… Google Android. Dieser war schon Anfang 2015 mit circa 31.000 Exemplaren sehr aktiv und meldete sich im Dezember wieder eindrucksvoll zurück.

Apple im Kreuzfeuer:

Das Interesse von Cyber-Kriminellen für das Betriebssystem OS X wächst, was sich in einer erhöhten Anzahl an Viren und Trojanern widerspiegelt. Aktuell bestehen die meisten Bedrohungen für das …

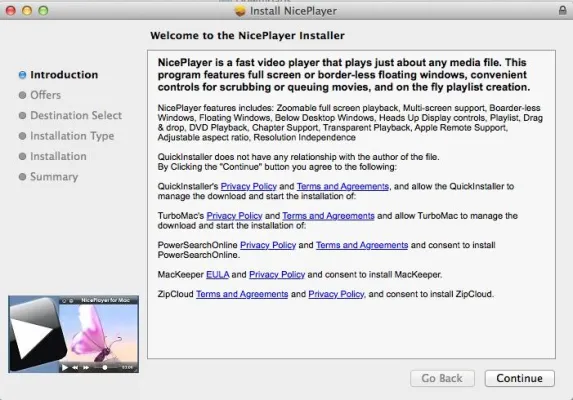

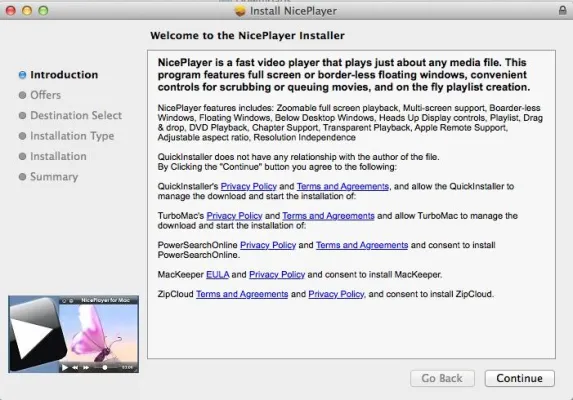

Rund 1,7 Millionen Apple-Endgeräte mit Werbe-Trojanern infiziert

… Cloud-Dienst für Backups ZipCloud oder die Toolbar Mac.Trojan.Conduit für den Browser.

Nach der erfolgreichen Installation verbindet sich der Mac.Trojan.VSearch.4 mit dem Server der Cyber-Kriminellen. Gleichzeitig wird sofort ein Skript hergestellt, das die bisherige Suchmaschine gegen Trovi ersetzt. Dieses Tool ist zwar kein Virus, schleust jedoch infizierte …

Sie lesen gerade: Malware: Die Kreativität der Cyber-Kriminellen